ISMSとは、情報セキュリティを管理する仕組みのことで,第三者認証制度を利用することで「我々の組織には,国際規格に適合したISMSが構築されているんだ」と対外的にアピールして組織の信頼性を向上させることができます。

マスター,ISMSは,どうやって構築したらいいんですか?仕組みづくりって大変そう…

そのために規格があるんだ。JIS Q 27001に沿って仕組みを作っていけばいいんだよ。

でも規格って抽象的に書かれてて,わかりづらいんですけど…

そうだね,規格に慣れないうちは,文書として読みにくかもしれないな。では,わかりやすく解説していこう。

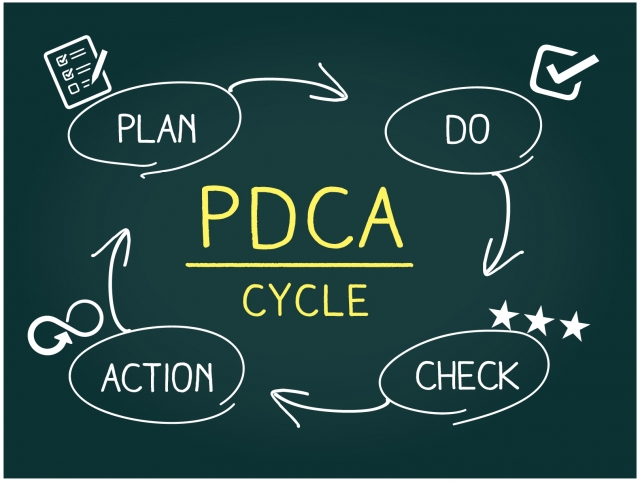

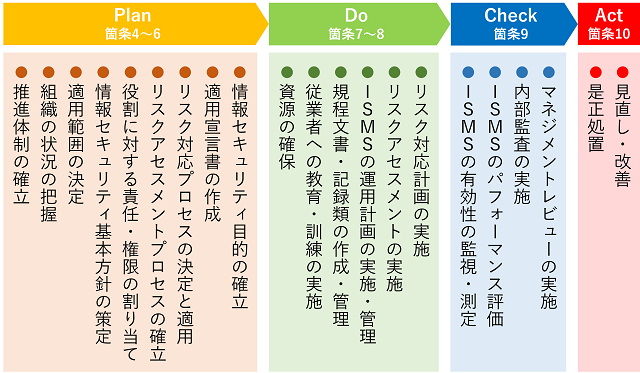

ISMS構築の流れ

ISMSをPDCAサイクルのそれぞれのフェーズに分解してみると,どのフェーズで何をするのかがわかりやすくなりますね。

PDCAのそれぞれのフェーズについて,要点を見ていこう。

Plan(ISMSの確立)

推進体制の確立

ISMSの構築で,まず初めにやることは,ISMSの構築・運用のための推進体制を確立し,組織のトップがISMS構築の宣言をすることです。ISMSへの取り組みは,ISMSの構築が完了したり,認証を取得したら終わるものではなく,組織が存続する限り継続して運用していくものです。したがって,トップのISMSの取り組みへの積極的な関与は,ISMS構築やその後の運用に大きく影響します。また,トップが率先して取り組むことで,事務局や構築メンバーの士気も高まります。

この推進体制には,事務局のメンバーのほか,この後決定する適用範囲の中からISMS構築を推進していく人員を,現場から選出します。現場の協力なしではISMSは構築・運用できません。トップ自らが指名するのも良いでしょう。

組織の状況の把握

組織が置かれている外部の状況や,組織が抱えている内部の状況を把握し,ISMSの意図した成果の達成に影響を及ぼす組織の内外の課題を決定します。

「ISMSの意図した成果」とは,「組織が情報セキュリティに取り組む目的」のことです。ISMSを構築することで得たい成果,つまりISMSを何のために構築するのかが意図した成果ということになります。

規格本文の “0.1 概要” に “ISMSは,リスクマネジメントプロセスを適用することによって情報の機密性,完全性及び可用性を維持し,かつ,リスクを適切に管理しているという信頼を利害関係者に与える” とありますが,これも「ISMSの意図した成果」ということができます。

また,認証取得が目的化してしまうことは望ましくありませんが,規格には “この規格は,組織自身の情報セキュリティ要求事項を満たす組織の能力を,組織の内部で評価するためにも,また,外部関係者が評価するためにも用いることができる” と書いてあることからも,国際標準に適合したISMSが構築されているとの評価の証である認証取得も成果の一つと言えます。

適用範囲の決定

把握した組織の情報をインプットとして適用範囲を決定します。適用範囲を組織の全体とするのか組織の一部とするのか,ISMS構築の目的や認証取得のスケジュールなどを考慮して,組織で自由に決めることができます。

例えば,顧客との取引要件となっているのであれば,その取引をしている部門やサービスに限定することもできるほか,組織全体で取り組むのは時間がかかりそうだから,主要な製品・サービスを扱っている部門を優先してISMSへの取り組みを開始し,後から適用範囲を拡大していくことも可能です。

情報セキュリティ方針の策定

情報セキュリティ方針は,その組織のISMSの魂といっても過言ではありません。その組織の活動や事業の目的,どんなISMSにしたいのかなど,自分達の想いを込める重要な文書です。他組織の方針文書を参照して,どのような文書にすればよいか参考にすることは問題ありませんが,方針文書を丸ごとコピーすることはもってのほかです。その組織の情報セキュリティへの取り組みについての基本的な考え方を示す文書ですから,しっかりと魂を込めましょう。

リスクアセスメントプロセスの確立

リスクアセスメントのプロセスを確立します。プロセスには,以下の手順を含みます。

- 適用範囲内で取り扱っている「情報資産」の洗い出し,および資産目録(情報資産管理台帳)の作成手順

- リスク受容基準とリスクアセスメント実施基準

- 適用範囲に影響を及ぼすリスクの特定手順

- リスクの分析手順

- リスクの評価手順

「情報資産」とは,組織が収集,処理,保管する資産として価値がある情報のことを指します。紙の資料のほか,パソコンやサーバー,USBメモリや外付けHDDなどに保存されているデータも情報資産です。ハードウエアそのものや人の記憶や知識を情報資産と捉えることもあります。

リスク対応プロセスの決定と適用宣言書の作成

リスクアセスメントでリスク受容基準を超えるなどしてリスク対応が必要と特定されたリスクについて,どのように対応するのかの手順を定めます。リスク対応のための選択肢は,以下の4つとされています。

- リスク低減(管理策を導入してリスク源を除去したり起こりやすさや結果を変える)

- リスク回避(リスクを生じさせる活動を開始または継続しない)

- リスク移転(外部委託や保険で他者とリスクを共有する)

- リスク受容(優先順位の低いリスクや影響の小さなリスクは保有する)

リスク対応の選択肢が決まったら,その選択肢に基づいて管理策を決定します。管理策を決定する際に,組織が既に実施している管理策を考慮しながら,自分達で新に管理策を設計しても良いし,既存のガイドラインを活用して決めても良いし,JIS Q 27001規格の「付属書A」の中から選択することもできます。

「付属書A」には,14の管理項目,35の管理目的,114の管理策として網羅的に規定されており,この中から管理策を決める方法が一般的ですが,付属書Aに適切な管理策がない場合は,その組織独自の管理策を適用することになります。

管理策が決まったら,それらの管理策と「付属書A」とを比較して,リスク管理策に漏れがないかを確認したうえで「適用宣言書」を作成します。※管理策のすべてを「付属書A」から選択した場合は,比較は省略することになります。

「適用宣言書」とは,付属書Aの114の管理策について,それぞれ適用するのか適用除外とするのかを宣言する文書のことです。なお,適用する理由または適用除外する理由を含める必要があります。

情報セキュリティ目的の確立

リスクアセスメントの結果,何らかの対応が必要となったリスクについて,対応計画を策定します。また,情報セキュリティ方針を達成するための情報セキュリティ目的を決定し,情報セキュリティ目的の達成のための計画を作成します。

Do(ISMSの導入及び運用)

資源の提供

経営陣は,ISMSに必要な資源を決定し,適用範囲へ資源を提供します。一般的には,人,金,物,情報といった資源が該当します。

規程文書・様式類の作成と適用

ISMS適用範囲の人員に求められる力量や守るべき情報セキュリティルールを明確にして,文書化します。文書化した規程等は,適切なレビューと承認を得て,ISMS適用範囲の業務や人員に対して適用し,ルールに基づいて情報やシステムを取り扱いながら業務を行います。

教育・訓練の実施

ISMS適用範囲に新たなルールや手順をする場合には,教育や訓練を実施しなければなりません。せっかくルールを作っても,適切に守られていなければ,ISMSが有効に構築されているとは言えません。

リスクアセスメントおよびリスク対応の実施

Planで策定した手順に基づき,リスクアセスメントを実施し,リスクアセスメントの結果から策定されたリスク対応計画に基づいて,リスク対応を実施します。

ISMSに基づく業務の実施

ISMS適用範囲に新たに適用となったルールや手順に基づいて業務を実施します。このとき,ルールで記録を残すことになっている場合には,忘れずに記録します。

事業継続計画の策定・試験・評価

情報セキュリティ継続について,計画を策定し,計画を試験し,試験結果の評価を実施します。

Check(ISMSの監視及びレビュー)

管理策の有効性測定とパフォーマンス評価

組織が適用した管理策の有効性について,評価方法や手順を定めたうえで,有効性を測定します。「パフォーマンス評価」とは,組織が構築したISMSが機能しているかを評価することです。つまり,有効性の測定は,パフォーマンス評価の一部であるともいえます。実際の運用例としては,毎月1回,情報セキュリティの点検(有効性の測定)を行い,点検の結果を半年または1年ごとに総括して,有効性が維持・向上されているかを評価(パフォーマンス評価)する,といったことが挙げられます。

内部監査

監査を実施するために,監査の計画,実施,報告の一連の手順を定めて,予め定められた間隔で年1回以上の頻度にて実施します。監査では,組織が規定した要求事項と規格要求事項に適合しているか,ISMSが有効に実施され維持されているかをチェックします。

マネジメントレビュー

マネジメントレビューとは,ISMSが意図した成果を上げているかについて,トップマネジメントに報告することです。年1回以上,定期的に実施する必要があります。例えば,リスク対応計画の進捗状況や情報セキュリティに関する顧客からの要求、情報セキュリティインシデントの発生やその対応状況など,都度報告が必要な内容については,トップマネジメントが出席する毎月の定例会議で報告し,年間を通じての全体の報告は年度末に報告会を開催するなどしてマネジメントレビューを実施します。

Act(ISMSの維持及び改善)

是正処置と見直し・改善

内部監査やマネジメントレビューで検出された不適合を是正します。不適合とは,ルールの逸脱やセキュリティインシデントなどの要求事項を満たしていない状態のことです。手順としては,不適合について要求事項に適合するよう修正し,不適合が再発しないよう是正します。これらの活動を通じて組織のISMSの見直しを図り,改善していきます。

まとめ

- ISMSの構築は,PDCAサイクルに沿って行う。

- 適用範囲と推進体制を決め,情報セキュリティ基本方針の策定、リスクアセスメントのほか,付属書Aを参考に管理策を決める。

- ルールを決めて教育を実施し、リスク対応とルールに基づいた業務運用を行うほか、事業継続計画の策定・試験・評価を行う。

- 有効性を測定し,ISMSのパフォーマンスを評価するほか,内部監査,マネジメントレビューを実施する。

- ISMSに基づいた組織活動をする中で検出された不適合を是正するほか,ISMSを見直して改善する。